Namedtuple in Python

Python unterstützt eine Art Container-Wörterbuch namens „namedtuple()“, das im Modul „collections“ vorhanden ist. In diesem Artikel erfahren Sie, wie Sie ein NameTuple und Operationen für NamedTuple erstellen.

Python unterstützt eine Art Container-Wörterbuch namens „namedtuple()“, das im Modul „collections“ vorhanden ist. In diesem Artikel erfahren Sie, wie Sie ein NameTuple und Operationen für NamedTuple erstellen.

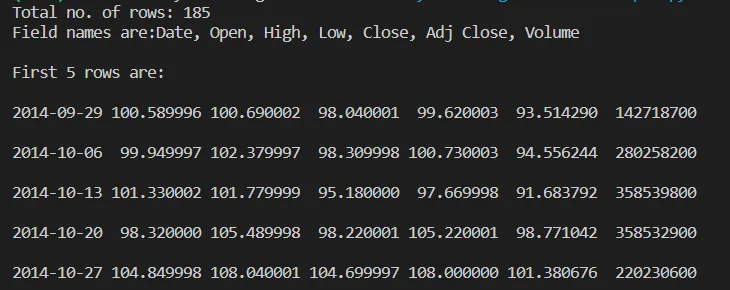

Eine CSV-Datei (Comma Separated Values) ist eine reine Textdatei, in der jede Zeile einen Datensatz darstellt und die Felder in jedem Datensatz durch Kommas getrennt sind. Aufgrund seiner Einfachheit und Lesbarkeit wird es häufig für Tabellenkalkulationen und Datenbanken verwendet.

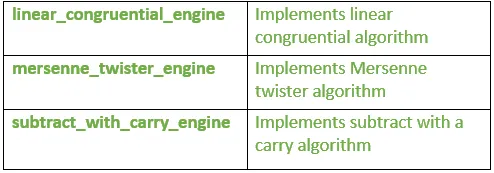

Dieser Header führt Funktionen zur Zufallszahlengenerierung ein. Diese Bibliothek ermöglicht die Erzeugung von Zufallszahlen mithilfe von Kombinationen aus Generatoren und Verteilungen.

Es ist bekannt, dass der Systemaufruf fork() verwendet wird, um einen neuen Prozess zu erstellen, der dem aufrufenden Prozess untergeordnet wird. Beim Beenden hinterlässt das Kind einen Exit-Status, der an das Elternteil zurückgegeben werden sollte. Wenn das Kind also fertig ist, wird es zu einem Zombie. Immer wenn das Kind aussteigt oder anhält, wird dem Elternteil ein SIGCHLD-Signal gesendet. Das übergeordnete Element kann den Systemaufruf „wait()“ oder „waitpid()“ zusammen mit den Makros WIFEXITED und WEXITSTATUS verwenden, um den Status seines gestoppten untergeordneten Elements zu erfahren.(*)wait()-Systemaufruf: Es unterbricht die Ausführung des aufrufenden Prozesses, bis eines seiner untergeordneten Elemente beendet wird. Syntax des Systemaufrufs wait():

Der Befehl chmod (Change Mode) unter Linux/UNIX wird zum Festlegen oder Ändern von Datei- und Verzeichnisberechtigungen verwendet. Jede Datei unter Linux hat einen Eigentümer, eine Gruppe und zugehörige Berechtigungen, die bestimmen, wer die Datei lesen, schreiben oder ausführen kann. Mithilfe von chmod können Administratoren und Benutzer diese Berechtigungen steuern, um ordnungsgemäßen Zugriff und Sicherheit zu gewährleisten. Betrachten wir das Beispiel